เริ่มต้นทำ Mobile Security Testing ด้วย MobSF

- Chayanit Lohakitja

- 3 เม.ย.

- ยาว 1 นาที

แอปพลิเคชันบนมือถือกลายเป็นส่วนสำคัญของบริการดิจิทัลในปัจจุบัน โดยเฉพาะในอุตสาหกรรมอย่างธนาคาร ประกันภัย และอีคอมเมิร์ซ ซึ่งมีการจัดการข้อมูลที่มีความอ่อนไหวจำนวนมาก ดังนั้นการทดสอบด้านความปลอดภัยจึงไม่ใช่แค่ ตัวเลือก แต่เป็นสิ่งจำเป็น

หนึ่งในเครื่องมือยอดนิยมสำหรับการทดสอบความปลอดภัยของแอปมือถือคือ Mobile Security Framework (MobSF) บทความนี้จะพาคุณไปรู้จักว่า MobSF คืออะไร ทำไมถึงมีประโยชน์ และในมุมมองของผู้เริ่มต้นคุณสามารถใช้มันเพื่อเริ่มต้นทดสอบแอปได้อย่างไร

Mobile Security Testing หรือ MobSF คืออะไร?

MobSF (Mobile Security Framework) เป็นเครื่องมือสำหรับทดสอบความปลอดภัยอัตโนมัติของแอปพลิเคชันบนมือถือทั้ง Android และ iOS โดยรองรับการทำทั้ง Static Analysis, Dynamic Analysis และ Malware Analysis จุดเด่นของ MobSF คือการใช้งานง่าย เหมาะกับผู้เริ่มต้น เนื่องจากมี Web Interface และช่วย automate การตรวจสอบด้านความปลอดภัยที่ซับซ้อนหลายอย่าง ทำให้สามารถเริ่มต้นทำ Mobile Pentest ได้โดยไม่ต้องตั้งค่าทุกอย่างเองตั้งแต่ต้น

การติดตั้ง MobSF

1. Pull image

docker pull opensecurity/mobile-security-framework-mobsf

2. Run container

docker run -it --rm -p 8000:8000 opensecurity/mobile-security-framework-mobsf

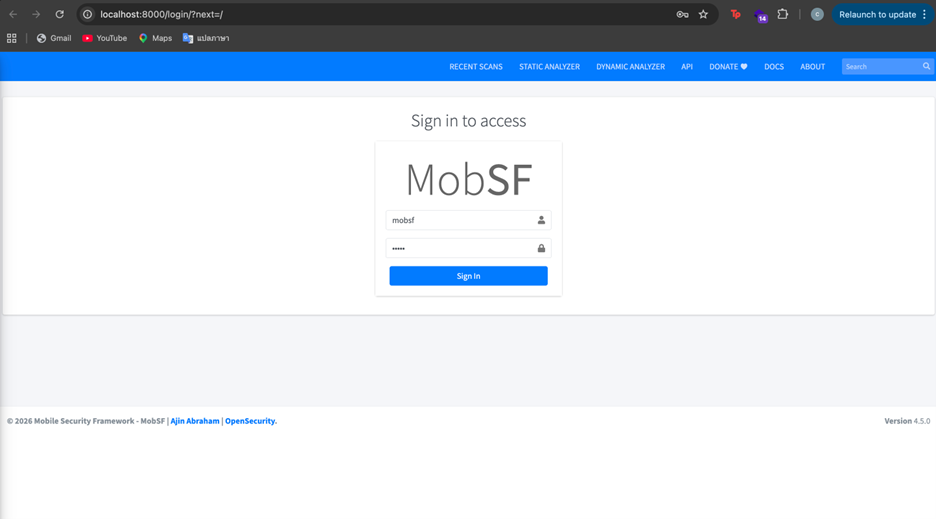

3. เปิดใช้งานผ่านเว็บไซต์

เมื่อเปิดเว็บขึ้นมา จะมีการให้เข้าสู่ระบบ โดย username และ password คือ mobsf ทั้งคู่

ทำความเข้าใจผลลัพธ์จาก MobSF (ควรดูอะไรบ้าง)

MobSF จะแสดงผลการวิเคราะห์ออกมาเป็นหลายส่วน โดยแต่ละส่วนจะช่วยให้เราเห็นมุมมองด้านความปลอดภัยของแอปในแง่มุมที่ต่างกัน สิ่งสำคัญคือการเข้าใจว่าแต่ละ section บอกอะไร และสามารถนำไปต่อยอดหา attack path ได้อย่างไร

1. App Information

ส่วนนี้จะแสดงข้อมูลพื้นฐานของแอป เช่น metadata ต่าง ๆ ควรตรวจสอบว่าแอปมีการใช้ SDK เวอร์ชันที่ล้าสมัยหรือไม่ หรือมีการอนุญาตให้ใช้งานเวอร์ชันที่ไม่ปลอดภัยหรือเปล่า

2. Application Permissions

ส่วนนี้จะแสดง permission ทั้งหมดที่แอปร้องขอ ควรตรวจสอบว่า permission ที่มีความเสี่ยง (dangerous permissions) สอดคล้องกับการทำงานของแอปหรือไม่

3. Manifest Analysis

ส่วนนี้จะแสดงค่าการตั้งค่าจากไฟล์ AndroidManifest เช่น component ต่าง ๆ ของแอป ควรตรวจสอบว่า

- มี activity / service / receiver ที่ถูก export โดยไม่จำเป็นหรือไม่

- มีการตั้งค่าที่ไม่ปลอดภัย เช่น debuggable, allowBackup

- มีการขอ permission ที่มากเกินไปหรืออันตรายหรือไม่

4. Code Analysis

ส่วนนี้เป็นผลลัพธ์จากการ scan source code ของแอป ควรตรวจสอบเพื่อหา hardcoded credentials, การใช้ cryptography ที่ไม่ปลอดภัย และ validation ที่ไม่เหมาะสม

5. URLs

ส่วนนี้จะแสดง endpoint และ URL ที่ถูก extract ออกมาจากแอป อาจช่วยให้เราเจอ hidden endpoints, internal หรือ staging environments, hardcoded IP address หรือ path ที่ดูผิดปกติ

6. Possible Hardcoded Secrets

ส่วนนี้จะแสดง API key, token หรือ credentials ที่อาจถูก hardcode อยู่ในแอป

แม้ว่า MobSF จะเป็นจุดเริ่มต้นที่ดีสำหรับการทำ Mobile Security Testing เนื่องจากเป็นเครื่องมือที่วิเคราะห์อัตโนมัติจึงอาจทำให้มี false positives ได้ ดังนั้นควรมีการตรวจสอบผลลัพธ์ด้วยตัวเองก่อนสรุปเสมอ นอกจากนี้ MobSF ยังไม่สามารถมองเห็น logic การทำงานของแอปได้ทั้งหมด ทำให้ช่องโหว่บางประเภท เช่น authorization flaws หรือ business logic vulnerabilities อาจไม่ถูกตรวจพบ นอกจากผลการทดสอบที่นำมาแสดงข้างต้น ในส่วนอื่น ๆ ก็ควรตรวจสอบด้วยเช่นกัน

โดยรวมแล้ว MobSF ควรถูกมองว่าเป็นเครื่องมือช่วยชี้ทางในการหาแนวทางการโจมตี ขณะที่การทำ security testing ที่แท้จริงยังต้องอาศัยการวิเคราะห์เชิงลึก ความสงสัย และการลงมือทดสอบด้วยตัวเอง

อ้างอิง: